Segurança Global 24h

Entre os 2nde 6ºde maio, um HandBrake O link do espelho de download do software (download.handbrake.fr) foi comprometido e os desenvolvedores postaram um Atenção aviso no 6ºde maio para orientar os usuários a determinar se seus sistemas MacOS foram infectados pelo notório Trojan de acesso remoto Proton (RAT). Foi relatado que aproximadamente 50% de todos os downloads realizados nesse período resultaram em sistemas de dispositivos infectados. Agora, pesquisadores da Kaspersky conseguiram encontrar um predecessor do malware Proton RAT, Calisto, que eles acreditam ter sido desenvolvido um ano antes do Proton, pois não tinha a capacidade de contornar a Proteção de Integridade do Sistema (SIP) que exige credenciais de administrador para a edição de arquivos fundamentais, um recurso que estava sendo aprimorado na época. Os pesquisadores de Kaspersky concluíram que Calisto foi abandonado em favor de Proton, pois o código de Calisto parecia não polido. Calisto foi descoberto em VirusTotal , e parece que o vírus permaneceu lá por dois a três anos sem ser detectado até agora.

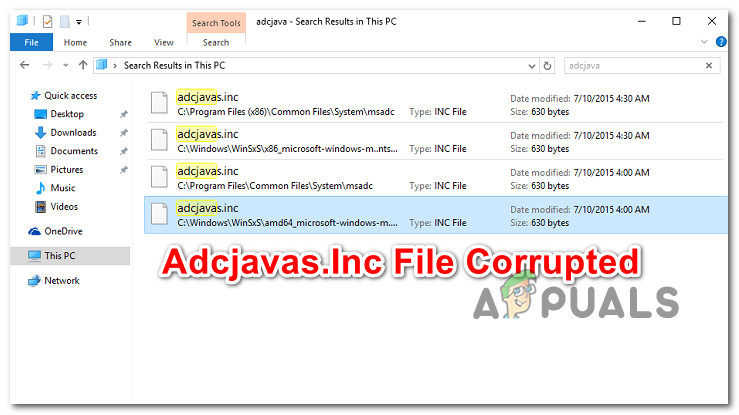

O Proton RAT é um malware perigoso e poderoso lançado pela primeira vez no final de 2016 que usa certificados de assinatura de código genuínos da Apple para manipular o sistema e obter acesso root em dispositivos MacOS. O malware é capaz de contornar todas as medidas de segurança em vigor, incluindo a autenticação de dois fatores do iCloud e a Proteção de Integridade do Sistema, para que possa monitorar remotamente a atividade do computador registrando pressionamentos de tecla, executando falsos pop-ups para coletar informações, tirando capturas de tela e visualizando tudo remotamente a atividade na tela, extração de arquivos de dados de interesse e observação do usuário pela webcam. Parece haver uma maneira simples de remover o malware, uma vez detectado, mas se for descoberto que ele estava ativo no sistema (se o processo “Activity_agent” aparecer no aplicativo Activity Monitor no dispositivo), os usuários podem ter certeza de que foi armazenou todas as suas senhas e acessou todos os dados salvos em navegadores ou nas próprias chaves do Mac. Portanto, os usuários são solicitados a trocá-los em um dispositivo limpo instantaneamente para evitar comprometer seus dados financeiros e online.

O que é mais interessante sobre o RAT Proton é que, de acordo com o Célula de Integração de Comunicações e Segurança Cibernética de Nova Jersey (NJCCIC) , o criador do malware o anunciou como um software de monitoramento para empresas e até mesmo pais para monitoramento doméstico da atividade digital de seus filhos. Este software tinha um preço entre US $ 1.200 e US $ 820.000 com base no licenciamento e nos recursos concedidos ao usuário. Esses recursos de “monitoramento”, no entanto, eram ilegais e, à medida que os hackers conseguiam o código, o programa era enviado por meio de muitos downloads em vídeos do YouTube, portais comprometidos da web, o software HandBrake (no caso, o HandBrake-1.0. 7.dmg foi substituído por um arquivo OSX.PROTON) e por meio da dark web. Embora os usuários não tenham nada a temer com o Calisto, desde que seu SIP esteja habilitado e funcionando, os pesquisadores acham alarmante a capacidade do código de manipular o sistema com credenciais Apple autênticas e temem o que o malware futuro possa fazer empregando o mesmo mecanismo. Neste estágio, o Proton RAT é removível assim que detectado. Trabalhando na mesma manipulação de certificado fundamental, no entanto, o malware pode em breve se prender aos sistemas como um agente permanente.