Aplicativo Pessoal + Catálogo de Endereços da Microsoft

A Microsoft tem seu próprio catálogo de endereços centralizado que combina todas as suas chamadas sociais, comunicações e conexões em um só lugar sob o guarda-chuva de seu aplicativo Pessoas. Uma vulnerabilidade de negação de serviço foi encontrada no pessoal da Microsoft versão 10.1807.2131.0 do LORD no 4ºde setembro de 2018. Esta vulnerabilidade foi detectada e testada no sistema operacional Windows 10 da Microsoft.

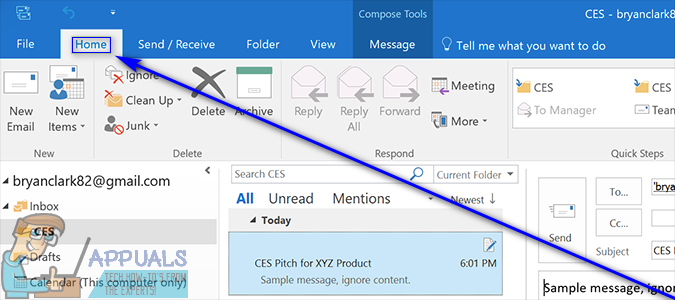

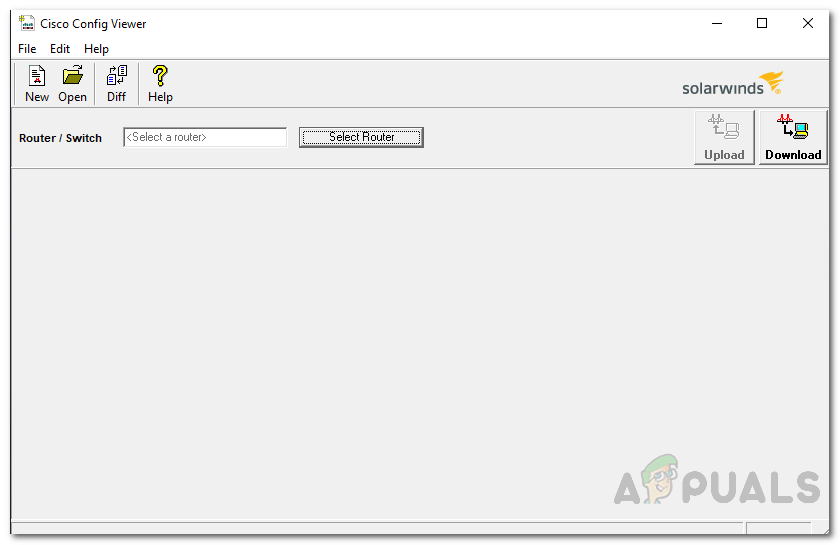

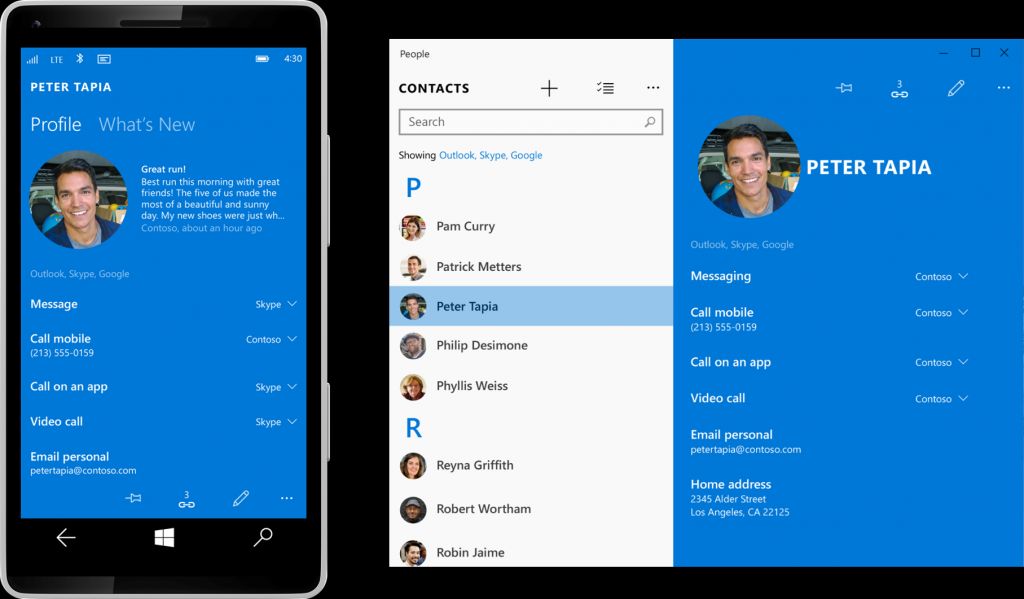

O aplicativo Microsoft People nos sistemas operacionais Windows 8 e 10 desktop é essencialmente uma plataforma de banco de dados de gerenciamento de contatos chamada de catálogo de endereços. Ele reúne várias contas de e-mail e contatos de outras plataformas em um só lugar para um acesso fácil com um clique. Ele incorpora contas da Apple, contas da Microsoft, contas do Xbox, contas do Google, Skype e muito mais em um só lugar para que você possa se conectar com as pessoas que deseja instantaneamente.

O aplicativo inteligente também mescla contatos de plataformas diferentes para cartões de contato saudáveis contendo todas as informações que você tem sobre uma pessoa em particular. O aplicativo permite que você rastreie seus e-mails e calendários, conectando-se com pessoas de seu interesse.

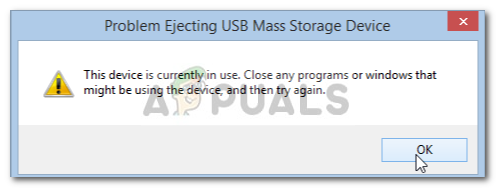

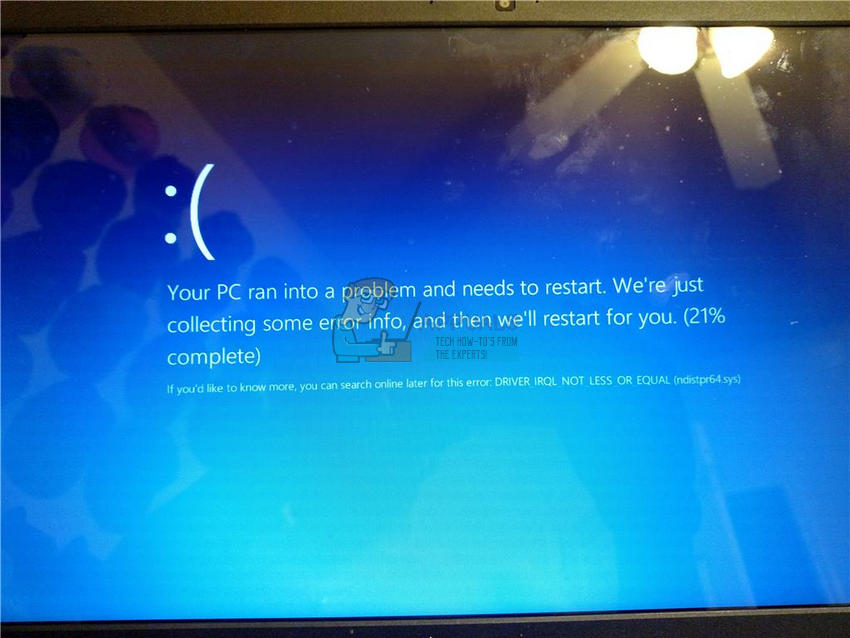

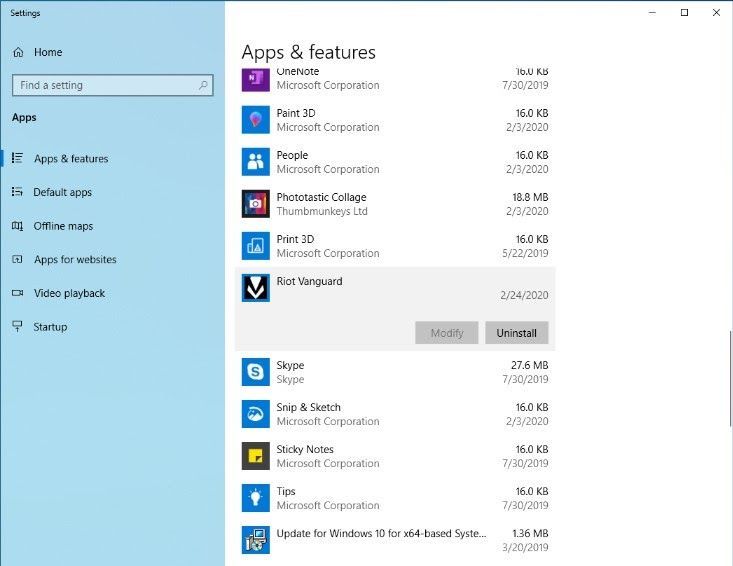

A falha de negação de serviço ocorre neste aplicativo quando o código de exploração do Python é executado e um código indutor de falha é colado no aplicativo. Para fazer isso, você deve copiar o conteúdo do arquivo de texto “poc.txt” que contém este código e iniciar o aplicativo de pessoas. Dentro do aplicativo, clique em “novo contato (+)” e cole o código copiado em sua área de transferência no campo do nome. Depois de salvar este contato, o aplicativo falha com uma negação de serviço.

Um rótulo de identificação CVE ainda não foi atribuído a esta vulnerabilidade. Não há informações sobre se o fornecedor já reconheceu essa vulnerabilidade ou se a Microsoft planeja lançar uma atualização para atenuar essa vulnerabilidade. Dados os detalhes da vulnerabilidade, porém, acredito que o exploit provavelmente cai em torno de uma classificação de 4 na escala CVSS 3.0, comprometendo apenas a disponibilidade do programa, tornando-o uma preocupação menor sem a garantia de uma atualização completa para corrigir isso seu próprio.

Tag Microsoft