Informações da Dahua e disposições de segurança. IFSEC Global

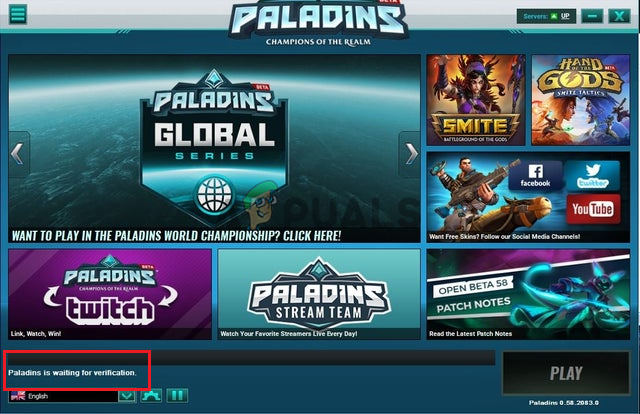

À medida que as pessoas se afastam de guardas domésticos físicos, agentes de segurança e animais de guarda para câmeras de segurança de gravação de vídeo digital (DVR) em circuito fechado de televisão (CCTV), os hackers descobriram uma vulnerabilidade em tecnologias mais antigas que permitem violação de acesso a contas de dispositivos de vigilância domésticos o que pode colocar os proprietários em risco. A Dahua é uma empresa de tecnologia de segurança e vigilância de primeira linha que fornece soluções seguras atualizadas para substituir módulos desatualizados utilizando conexões e cabeamento pré-existentes. Parece, porém, que há uma vulnerabilidade que é conhecida desde 2013 nos dispositivos DVR de imagem de segurança da Dahua, para os quais uma atualização foi enviada para atualização de segurança, mas como muitos usuários não aproveitaram a atualização gratuita, milhares de dispositivos tiveram suas credenciais de acesso roubadas e agora estão com o rótulo vermelho de risco.

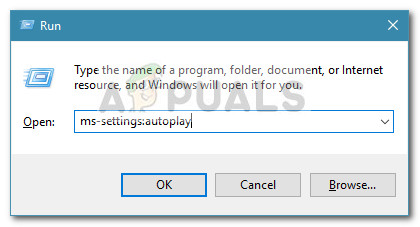

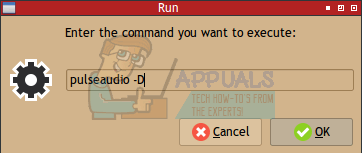

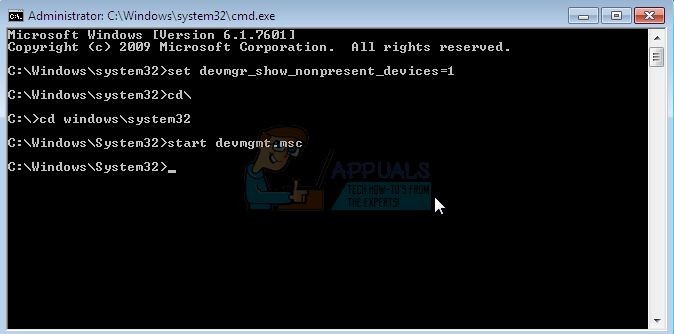

A façanha foi pesquisada e escrita em profundidade antes de ser apresentada ao público. o relatório CVE-2013-6117, descoberto e detalhado por Jake Reynolds explica que a exploração começa com um hacker iniciando um protocolo de controle de transmissão com o dispositivo Dahua na porta 37777 para carga útil. Para esta solicitação, o dispositivo envia automaticamente suas credenciais de sistema de nome de domínio dinâmico que o hacker pode usar para acessar remotamente o dispositivo, adulterar seu conteúdo armazenado, bem como manipular suas configurações. Desde que a vulnerabilidade foi relatada, solicitações de atualização foram enviadas, mas como muitos usuários optaram por renunciar às atualizações, suas credenciais foram roubadas e agora estão disponíveis no ZoomEye, um mecanismo de busca que mantém registro de informações obtidas de vários dispositivos e sites online.

ZoomEye Cyberspace Search Engine. ICS ZoomEye

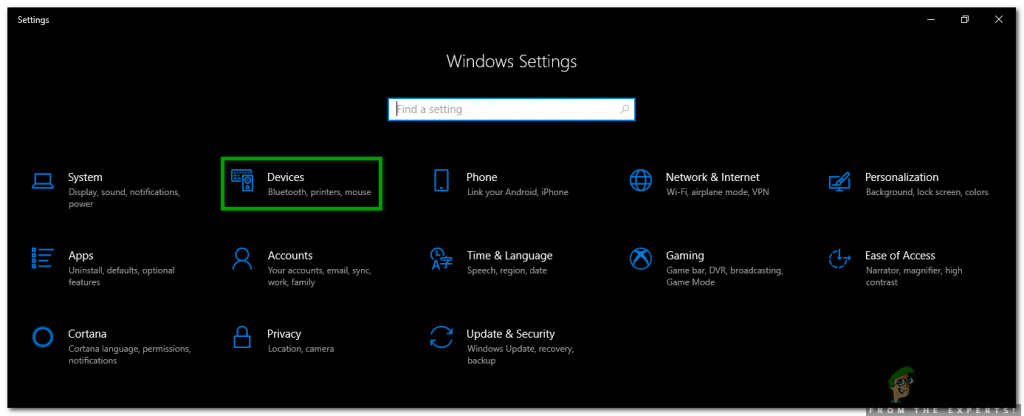

Os dispositivos DVR da Dahua operam na porta TCP 37777, por meio da qual usam um protocolo binário simples para acessar o sistema de câmera do DVR de um local remoto na rede. Em nenhum ponto deste processo é necessária autenticação de credencial suficiente, como é esperado com procedimentos binários únicos. É uma conexão direta à porta do dispositivo e permite o acesso aos fluxos atuais de imagens, bem como às imagens gravadas anteriormente, que podem ser gerenciadas e apagadas remotamente. ActiveX, PSS, iDMSS e similares permitem que o hacker ignore a página de login mínima fornecida também, o que permite que o hacker envie solicitações não autorizadas que podem fazer tudo, desde limpar o DVR até alterar as credenciais de acesso. Em outro cenário, um hacker pode acessar a porta TCP 37777 para medir o firmware e o número de série do DVR em uso. Explorando os protocolos binários únicos a seguir, ele pode obter informações de e-mail, DDNS e FTP armazenadas no dispositivo. Essas informações podem ser usadas para seguir a página de login do portal de acesso remoto do DVR e, em seguida, o hacker pode acessar os streams e as imagens de interesse. Isso se o hacker não for mais esperto do que o processo e ignorar a página de login inteiramente, conforme apontado anteriormente.

Página de login remoto da Web. Segurança de Profundidade

Olhando para os registros do ZoomEye, fica claro que essa vulnerabilidade foi explorada para acessar centenas de milhares de DVRs e recuperar suas credenciais de acesso para visualização remota por meio do portal da web do produto. Logs de milhares de senhas são armazenados em acesso direto no ZoomEye e uma simples pesquisa de senhas ou nomes de usuário pode retornar um número inacreditável de ocorrências. Pesquisando os dados compilados, não é reconfortante ver que cerca de 14.000 pessoas optam por manter sua senha como 'senha', mas isso não é o motivo de preocupação direta com esta vulnerabilidade. Dahua lançou uma atualização que adiciona mais níveis de segurança para evitar o acesso não autorizado às imagens da câmera, mas, apesar disso, o acesso remoto mantém todo o processo um pouco duvidoso, pois não há restrição de tempo e local para o acesso e também para o proprietário pode entrar em suas câmeras de longe, um hacker que consegue roubar as credenciais de login também pode. Conforme explicado acima, roubá-los não é muito difícil de fazer quando todos os dispositivos da Dahua operam em portas e conexões uniformes.