Serviço de passaporte do Telegram. UnderSpy

Assim que a notícia do serviço Passport do Telegram chegou às bancas, uma crítica contundente do serviço veio do Diretor de Segurança de Produto em Virgil Security, Inc. , Alexey Ermishkin. Ermishkin lançou luz sobre as falhas de 'várias chaves' na segurança do Passaporte, destacando a criptografia desejada e a proteção por senha por meio de um algoritmo de hash SHA-512 fraco. Essa crítica pesada não foi nenhuma surpresa, já que a Virgil Security é especializada em criptografia de ponta a ponta com sua mensagem criptografada de ponta a ponta do Twilio e suas soluções de senha à prova de violação Pythia e BrainKey.

A Telegram, uma empresa conhecida por sua plataforma de mensagens altamente criptografada e autodestrutível, anunciou recentemente o lançamento de seu mais novo serviço Telegram Passport, que permite aos usuários armazenar todos os seus documentos de identificação, bem como importantes declarações financeiras / de viagens e licenças em um só lugar digitalmente . O aplicativo é construído para armazenar essas informações com segurança e, em seguida, fornecê-las a aplicativos e serviços de terceiros, como carteiras criptográficas, a critério do usuário.

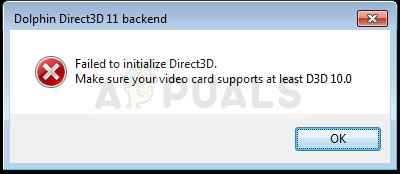

Na crítica publicada no site da Virgil Security, Ermishkin deu o tom imediatamente, afirmando que 'A segurança do passaporte decepciona de várias maneiras importantes'. Ele explicou que a maior preocupação envolvia o método de proteção por senha do Passport, que apresentava falhas em todas as três formas de seu processo: criptografar dados com uma senha, gerar chave de criptografia de dados e criptografar dados e enviá-los para a nuvem.

O algoritmo de hash usado pelo Passport é SHA-512, um “algoritmo que não serve para fazer hash de senhas”. O relatório cita que o LivingSocial comprometeu 50 milhões de senhas em 2013, o SHA-1 e o LinkedIn comprometeram 8 milhões de senhas em 2012 da mesma forma. Apesar do processo de salting no código, esse mecanismo deixa as senhas vulneráveis e de acordo com o relatório, 1,5 bilhão de hashes SHA-512 pode ser executado a cada segundo em GPUs de nível superior. Este é um ataque que pode ser facilmente executado por uma pequena fazenda de mineração de criptomoedas.

O Telegram não incluiu SCrypt, BCrypt, Argon 2 ou similares em seu processo de criptografia de senha. Essas técnicas de proteção não foram usadas pelo LivingSocial nem pelo LinkedIn, que sofreram nas mãos de invasores que roubaram milhões de suas senhas. A falta de métodos de proteção como os mencionados antes, bem como de outros como Pythia ou BrainKey usados pelo Virgil Security, evita vulnerabilidades de ataque de força bruta em sistemas de senha, mas infelizmente o Passport não parece ter nada disso.

Além dessa vulnerabilidade de estágio inicial, o processo que o Passport usa para gerar sua chave de criptografia usa o método inventado pela própria empresa de randomizar o primeiro byte de uma matriz aleatória de forma que a soma seja 0 mod 239. Este método é muito mais rápido para descriptografar como oposto aos métodos tradicionalmente usados de código de autenticação de mensagem Hash (HMAC) e criptografia autenticada com dados associados (AEAD) que o Telegram optou por não empregar.

Conforme explicado por Ermishkin, um invasor de força bruta deve apenas calcular SHA-512 usando salt para a próxima senha, descriptografar a chave intermediária (AES-NI), encontrar a correspondência de soma que é 0 mod 239, encontrar a chave de descriptografia de dados usando SHA- 512 como feito inicialmente, e verifique a descriptografia dos dados tentando o primeiro segmento para verificar seu primeiro byte de preenchimento.

Ermishkin levanta essas falhas de segurança para chamar a atenção para a ameaça real representada pelo comprometimento de um passaporte totalmente confidencial. Anos atrás, grandes corporações presenciaram perdas de senhas e falhas em seus sistemas. Alguns anos depois e com um serviço que é mais valioso em jogo, os métodos atuais do Telegram de proteção por senha para seu passaporte não são suficientes para manter os dados de seus usuários seguros.