GrandCrab Ransomware v4.1.2. Malwarebytes Lab

O GrandCrab Ransomware se instala em sistemas de computador host por meio de downloads online disfarçados, mais supostamente na forma de recibos de PDF, e criptografa os dados locais do usuário executando seus arquivos .gdcb e .crab. Este ransomware é o malware mais difundido de seu tipo e usa o Magnitude Exploit Kit para se espalhar para sua presa. A versão mais recente do GrandCrab Ransomware, versão 4.1.2, foi descoberta recentemente e, antes que seus ataques ganhem impulso, uma empresa de segurança cibernética sul-coreana, AhnLab , replicou a string hexadecimal que é executada em sistemas comprometidos pelo ransomware GrandCrab 4.1.2, e a empresa formulou-a para existir em sistemas não afetados de maneira inofensiva para que quando o ransomware entrar em um sistema e executar sua string para criptografá-lo, é enganado a pensar que o computador já está criptografado e comprometido (já infectado, supostamente) e, portanto, o ransomware não reexecuta a mesma criptografia que criptografaria duplamente e destruiria os arquivos inteiramente.

A string hexadecimal formulada pela AhnLab cria IDs hexadecimais exclusivos para seus sistemas host com base nos detalhes do próprio host e um algoritmo Salsa20 que é usado em conjunto. O Salsa20 é uma cifra simétrica de fluxo estruturado com comprimento de chave de 32 bytes. Observou-se que esse algoritmo tem sucesso contra uma infinidade de ataques e raramente compromete seus dispositivos host quando exposto a hackers mal-intencionados. A cifra foi desenvolvida por Daniel J. Bernstein e submetida a eStream para fins de desenvolvimento. Ele agora está em uso no mecanismo de combate GrandCrab Ransomware v4.1.2 da AhnLab.

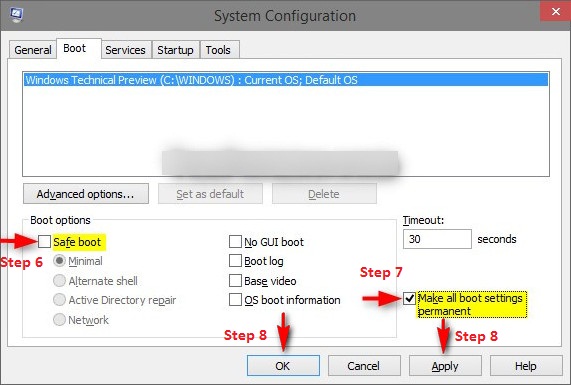

O aplicativo formulado para evitar o GC v4.1.2 salva seu arquivo .lock [hexadecimal-string] em diferentes locais com base no sistema operacional Windows do host. No Windows XP, o aplicativo é salvo em C: Documents and Settings All Users Application Data. Nas versões mais recentes do Windows, Windows 7, 8 e 10, o aplicativo é armazenado em C: ProgramData. Neste estágio, o aplicativo só deve enganar com sucesso o GrandCrab Ransomware v4.1.2. Ele ainda não foi testado em versões mais antigas do ransomware, mas muitos suspeitam que se os arquivos do aplicativo mais recente forem combinados com códigos de combate de ransomware mais antigos, eles podem ser ajustados por meio de backporting e tornar-se eficientes para evitar ataques de versões mais antigas do ransomware também. Para avaliar a ameaça que este ransomware representa, a Fortinet publicou pesquisa sobre o assunto, e para se proteger da ameaça, a AhnLab disponibilizou seu aplicativo para download gratuito nos seguintes links: Link 1 E Link 2 .