Estamos em um momento em que as organizações dependem fortemente de dados para conduzir os negócios. Todas as informações críticas de negócios, desde dados de clientes até dados organizacionais confidenciais, são armazenadas no banco de dados da rede. E com todos os casos crescentes de ataques cibernéticos, você deve garantir que tomou todas as medidas necessárias para proteger sua rede.

E um dos métodos recomendados é ter uma orientação clara sobre quem pode ver e acessar os vários recursos do sistema. Dessa forma, você pode limitar o acesso aos dados organizacionais confidenciais apenas às pessoas necessárias. Infelizmente, em qualquer rede, muitos usuários acessando informações e atribuindo direitos de permissão manualmente será opressor, senão impossível.

É por isso que você precisa de um Gerenciador de Direitos de Acesso dedicado. É uma ferramenta que permitirá que você gerencie facilmente como os usuários interagem com os recursos do sistema. E a vantagem de um Access Rights Manager é que ele permite que você veja quem, onde e quando os dados estão sendo acessados. Ele pode detectar tentativas de violação em sua rede e notificará você imediatamente.

Existem vários fornecedores para as ferramentas ARM, mas existem 5 que se destacaram para mim. É aqui que admito que o primeiro produto é o meu favorito. Mas às vezes as necessidades da empresa variam, por isso acredito na importância das escolhas. Esperançosamente, ao final da postagem, você encontrará o ajuste perfeito.

1. SolarWinds Access Rights Manager

Tente agora

Tente agora Peça a qualquer administrador de sistema para nomear seus três melhores fornecedores de ferramentas de gerenciamento de rede e eu garanto a você que a SolarWinds sempre estará entre eles. Deles Monitor de desempenho de rede é indiscutivelmente o melhor do mercado, assim como todas as outras ferramentas. Portanto, quando se trata de gerenciamento de direitos de acesso, acredite em mim quando digo que o SolarWinds ARM é uma das ferramentas mais abrangentes que você pode escolher.

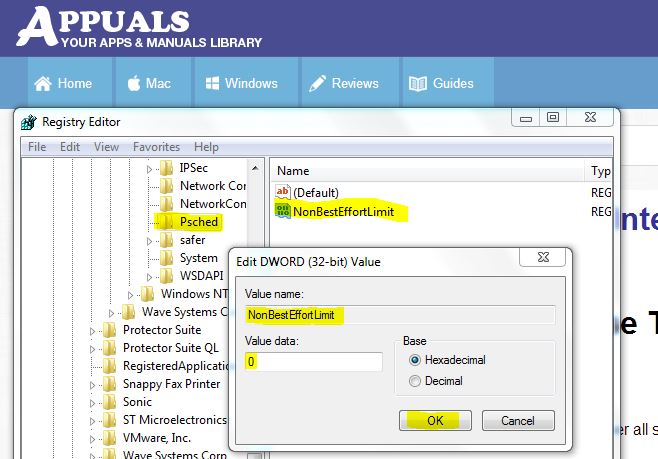

Exige todo o esforço de monitorar seu Active Directory e o servidor Microsoft Exchange, auditar o compartilhamento de arquivos do Windows e também monitorar e gerenciar o acesso ao SharePoint.

SolarWinds Access Rights Manager

A ferramenta possui uma IU intuitiva de onde você pode visualizar os direitos de permissão de cada usuário no AD e nos servidores de arquivos. Ele fornece uma maneira fácil de monitorar as alterações de direitos de acesso em seu Active Directory e, melhor ainda, identificará as alterações exatas que foram feitas quando foram feitas e quem as fez.

Ele também controla os servidores de arquivos do Windows e o ajudará a evitar vazamentos de dados, notificando-o sempre que houver acesso não autorizado. Para servidores Microsoft Exchange, o ARM ajuda a rastrear as alterações feitas na caixa de correio, suas pastas associadas e calendários, o que também é uma ótima maneira de evitar violações de dados. Os direitos de permissão para recursos do SharePoint são exibidos em uma exibição em árvore, o que os torna muito mais fáceis de rastrear.

Porém, mais importante do que exibir os vários direitos de acesso é a capacidade de modificá-los. Algo que você pode fazer com o ARM em segundos. Ele vem com modelos padronizados de funções específicas que permitem criar, modificar, ativar, desativar e excluir facilmente o acesso do usuário a serviços e arquivos.

SolarWinds ARM

Também vale a pena mencionar os sólidos recursos de relatório fornecidos pelo SolarWinds Access Rights Manager. É um excelente recurso que nunca deve faltar a uma boa ferramenta de gerenciamento de rede, principalmente porque ajuda a comprovar a conformidade com auditores e outros padrões regulatórios de TI.

E como se a ferramenta não estivesse facilitando o seu trabalho como administrador, ela também permite que você delegue a função de atribuir direitos de acesso ao proprietário dos dados. Pense nisso, quem é mais adequado para atribuir direitos de permissão do que a pessoa que criou o recurso em primeiro lugar.

Geralmente, o SolarWinds ARM é a ferramenta perfeita para melhorar a segurança da sua rede e, mais especificamente, as ameaças que vêm de dentro da sua organização.

2. Auditor Netwrix

Tente agora

Tente agora Netwrix também é uma ótima recomendação, mas tem um princípio de funcionamento diferente. Ele se concentra especificamente em proteger seus dados e acontece que gerenciar o acesso do usuário é um dos principais métodos para conseguir isso. Mas uma coisa que o diferencia da maioria dos outros softwares de segurança de dados é que ele se concentra nos dados realmente importantes.

A ferramenta possui algoritmos bem definidos que analisam seus dados estruturados e não estruturados e podem identificar com sucesso os dados confidenciais, regulamentados e de missão crítica. Portanto, você pode ter certeza de que qualquer alerta que receber indicando um ataque potencial aos seus dados é muito real. Netwrix não protege dados que não precisam de proteção.

Auditor Netwrix

Com o Netwrix Auditor, você tem visibilidade total de seus dados para que possa ver quem os está acessando e todas as alterações feitas nos dados. Caso o software detecte uma atividade anormal que possa levar a uma violação de dados, ele o notifica imediatamente, permitindo que você aja antes que o problema se transforme em uma violação em massa. As questões são apresentadas em uma única visualização, o que facilita um melhor entendimento.

Além de lhe dar uma visão geral dos direitos de permissão, o Netwrix permite que você altere as permissões e evite o acesso não autorizado a vários recursos. A ferramenta também pode ser usada para criar e gerar relatórios que servirão como prova para os auditores de que você cumpre seus regulamentos.

O Netwrix pode ser usado no monitoramento e auditoria de vários componentes como Active Directory, Azure AD, Microsoft Exchange, Office 365, servidores de arquivos do Windows entre outros.

Então, uma última coisa. Você pode utilizar add-ons da loja Netwrix para dar visibilidade aos outros sistemas de TI em sua rede. Ou se você estiver se sentindo criativo, você pode criar suas próprias integrações usando a API RESTFul.

3. ManageEngine AD360

Tente agora

Tente agora ManageEngine AD360 é uma solução de gerenciamento de acesso que também inclui o aspecto de gerenciamento de identidade, mas a ideia geral é aumentar a segurança dos dados. Ele tem uma interface realmente simples que torna as várias atividades, como provisionamento de usuário e monitoramento de alterações do Active Directory, muito fáceis.

Além do Active Directory, ManageEngine AD360 pode ser integrado com outros componentes como o servidor Microsoft Exchange e Office 365 para auditar as permissões do usuário e todos os outros recursos que podem ser feitos para o AD, como monitorar atividades de login. Os dados coletados podem ser usados para criar relatórios que ajudarão a se comunicar com outros membros da equipe e também comprovar a conformidade com os regulamentos de TI, como SOX e HIPAA.

As funcionalidades do AD360 não se limitam apenas a ambientes locais, mas também se aplicam a ambientes de nuvem e híbridos.

ManageEngine AD360

Essa ferramenta fornece uma maneira fácil de criar, modificar e excluir contas e caixas de correio para vários usuários em vários componentes. Ele já tem modelos de criação de usuário personalizáveis e permite importar dados de formatos de arquivo CSV para criar contas de usuário em massa. Este é o ponto em que digo que esta ferramenta permite que você visualize e gerencie os direitos de acesso de todos os usuários em seu ambiente.

Então, há um recurso que você não encontrará em nenhuma das outras ferramentas. O AD360 pode ser usado como um gateway central para todos os seus aplicativos empresariais, como G-Suite e Salesforce. Tudo o que você precisa é de um logon único e não será necessário inserir outro conjunto de nome de usuário ou senha.

E a outra boa notícia é que o ARM possui gerenciamento de senha de autoatendimento. É um recurso útil que permite aos usuários redefinir suas senhas sem ter que ligar para o help desk. Consequentemente, você acaba economizando tempo e dinheiro que pode ser usado para aumentar a produtividade.

ManageEngine AD360 é um software que reduzirá significativamente o seu trabalho como administrador de sistema, automatizando as várias atividades envolvidas no gerenciamento de direitos de acesso. E a melhor parte é que ele permite que você configure regras de fluxo de trabalho que atuarão como linha de base para as tarefas automatizadas. Apenas atividades que sigam as regras serão executadas.

4. Monitor do Active Directory PRTG

PRTG é um Monitor de rede completo que funciona com base nos sensores. Ele tem um sensor para monitorar todos os aspectos da sua rede, mas por enquanto, vamos nos concentrar no sensor do Active Directory que permite a você gerenciar os direitos de acesso dos usuários em seu AD. E como você já pode deduzir esta ferramenta só pode ser usada em ambiente windows.

A replicação de dados no AD às vezes devido a várias falhas de sincronização é um grande desafio quando se trata de Gerenciamento de Acesso. Ele interfere na autenticação e no acesso aos recursos. No entanto, é um dos principais problemas que o monitor PRTG AD tenta combater. Isso é evidente através da inclusão de um sensor de erro de replicação que monitora até 8 parâmetros diferentes e avisa se houver algum erro.

PRTG Active Directory Monitor

A ferramenta também é bastante útil para acompanhar a atividade do usuário no AD. Você pode ver usuários conectados / desconectados, contas desativadas e também grupos de monitores. Você poderá dizer o número de usuários em cada grupo e receber alertas quando o número mudar.

A versão gratuita do Monitor PRTG permite que você use 100 sensores. No entanto, você pode aproveitar a avaliação de 30 dias, que dá acesso a todos os recursos do Monitor de desempenho.

Infelizmente, por melhor que seja na auditoria do Active Directory, essa ferramenta tem uma desvantagem: não tem recursos de gravação. Portanto, você não pode editar os direitos ou modificar as contas. No entanto, ele pode ser usado em conjunto com outras ferramentas para infundir recursos de edição nele.

5. STEALTHbits

Tente agora

Tente agora STEALTHbits é mais um software criado para proteger especificamente seus dados. É mais flexível do que as outras ferramentas de nossa lista com a capacidade de monitorar sistemas Unix e Linux. Para usuários do Windows, você pode integrá-lo ao Active Directory, servidor Exchange, servidor de arquivos e servidores SQL.

O STEALTHbits oferece total visibilidade do seu AD, onde a maioria das credenciais são armazenadas, e permite não apenas analisar repositórios de dados estruturados e não estruturados, mas também gerenciá-los e protegê-los. Em seguida, ele produz dados acionáveis que podem ser utilizados para reduzir as chances de violação de dados. Além disso, você pode gerar relatórios a partir desses dados que podem ser usados como evidência de conformidade com vários regulamentos de TI, como SOX, HIPAA, FISMA e ITAR.

STEALTHbits

STEALTHbits permite que você gerencie o acesso aos dados modificando as permissões do usuário e reforçando outras políticas de segurança. E, como esperado, ele sempre notificará você sempre que detectar uma ameaça.

Mas um recurso de que realmente gostei no STEALTHbit é a capacidade de reverter e recuperar as alterações que podem ter resultado em uma alteração nos arquivos do sistema. Isso economiza muito tempo que teria sido usado para voltar atrás para encontrar o problema. Ou você pode usar o recurso de limpeza do AD, que removerá objetos obsoletos, condições tóxicas e contas inativas.

E, claro, a automação também é uma parte importante dessa ferramenta. Você pode usá-lo para realizar várias operações demoradas que, de outra forma, precisariam ser feitas manualmente. O que não é apenas eficaz em termos de tempo, mas também uma ótima maneira de aumentar a produtividade.