MarioNet permite que hackers executem códigos maliciosos no navegador, mesmo depois de os usuários o fecharem

2 minutos lidos

Ilustração de cibersegurança

Os ataques cibernéticos são comuns hoje em dia, com medidas de precaução se tornando uma necessidade. No evento mais recente, um novo ataque ao navegador foi encontrado e pode infectá-lo mesmo depois de fechar o navegador. De acordo com relatórios , o novo ataque ao navegador foi planejado por acadêmicos da Grécia. Por meio do ataque, os hackers conseguem executar códigos maliciosos em seus navegadores.

Batizado de MarioNet, o ataque reúne todos os botnets gigantes do navegador. Depois que esses botnets são montados, eles são usados para todos os tipos de ataques maliciosos. Por meio dessas botnets, os hackers podem realizar crypto jacking, cracking de senhas, publicidade fraudulenta de cliques, aumentando as estatísticas de tráfego, ataques DDoS e hospedagem de arquivos maliciosos.

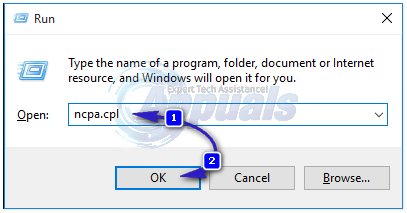

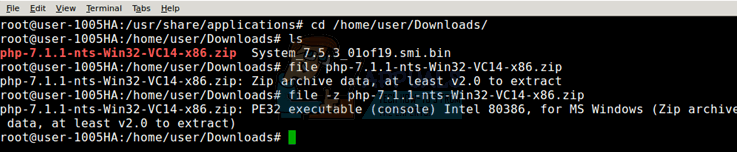

O principal motivo do ataque MarioNet é a presença de Service Workers, uma nova API, nos navegadores. Quando um Service Worker é registrado e ativado, ele continua a ser executado em segundo plano da página. Mesmo que o usuário tenha parado de navegar no site, o Service Worker será ativado. Conforme o Service Worker é ativado, o MarioNet aproveita isso para atacar o navegador.

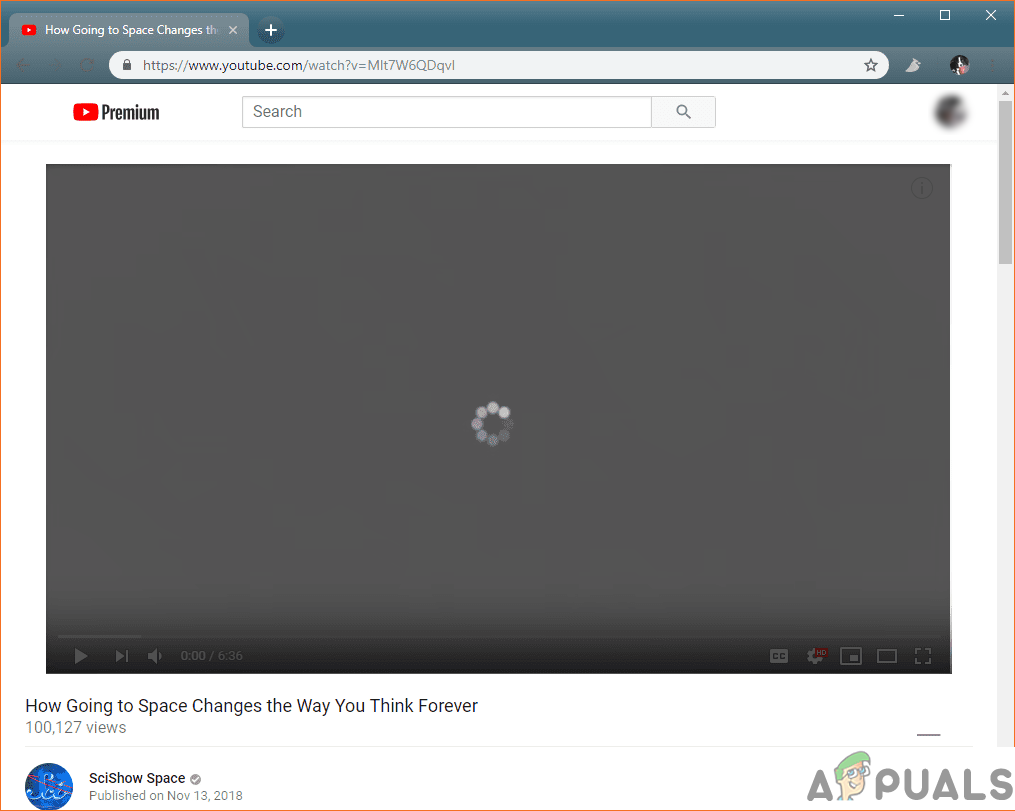

A pior parte do ataque MarioNet ao navegador é que ele é um ataque silencioso. Não há exigência de nenhuma interação do usuário no ataque. Não há alertas enviados pelos navegadores aos usuários para solicitar permissão para registrar um Service Worker. Portanto, não há comunicação alguma. Tudo acontece quando o usuário está aguardando o carregamento do site sem indicadores visíveis disponíveis.

Como o MarioNet é desconectado do ponto de ataque, os invasores podem colocar códigos maliciosos em sites de alto tráfego. Isso os ajuda a obter acesso a um enorme banco de dados que eles podem controlar de outro servidor. O controle permanece com o invasor mesmo após a remoção do código malicioso. É por isso que o ataque MarioNet está sendo considerado um ataque perigoso.

Papadopoulos et al

A parte mais preocupante é que todos os navegadores modernos têm essa vulnerabilidade, simplesmente porque a API maliciosa “Service Worker” é iniciada no servidor do site que você visita. Navegadores mais antigos, como Internet Explorer e Opera Mini (Mobile), que ainda usam a antiga API 'Web Workers', não são vulneráveis, mas têm outros problemas de segurança que os tornam contraproducentes. A boa notícia é que não há nenhuma instância conhecida de MarioNet sendo usado em estado selvagem, embora tomar precauções não faça mal.

Malwarebytes bloqueando site malicioso

Evite visitar sites obscuros e use ferramentas de proteção da web adequadas. O Malwarebytes é altamente recomendado a este respeito, porque eles mantêm um enorme banco de dados de sites comprometidos que são bloqueados automaticamente quando você os abre. Malwarebytes não se limita à Web-Protection e é servido como um pacote de segurança completo para seus dispositivos e computadores e pode ser baixado de aqui .

O ataque MarioNet será apresentado no Simpósio de Segurança de Sistemas Distribuídos e Redes ( NDSS ) Conferência hoje. O artigo de pesquisa pode ser visto em formato PDF em aqui .

Tag Segurança