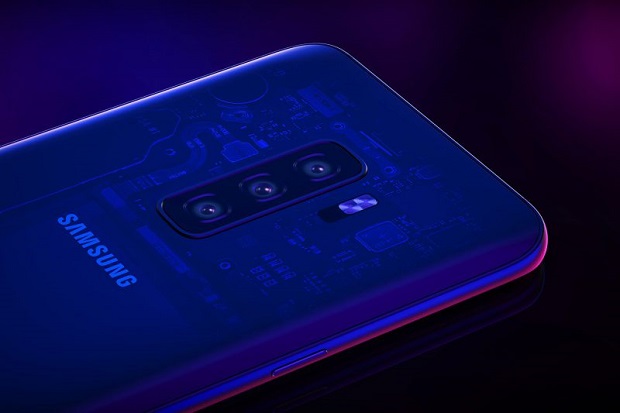

Everpedia, Wikimedia Commons

Embora os dispositivos móveis Android sejam alimentados por uma versão bloqueada segura do kernel do Linux, os especialistas em segurança descobriram outro cavalo de Tróia que afeta o sistema operacional amplamente popular. Chamado de MysteryBot por especialistas que trabalham com ThreatFabric, parece atacar dispositivos que executam o Android 7 e 8.

Em alguns aspectos, o MysteryBot é muito parecido com o malware LokiBot anterior. Os pesquisadores do ThreatFabric analisaram o código de ambos os cavalos de Tróia e descobriram que é mais do que provável que haja uma ligação entre os criadores de ambos. Eles chegaram a dizer que o MysteryBot é baseado no código do LokiBot.

Ele até envia dados para o mesmo servidor C&C que já foi usado em uma campanha LokiBot, o que insinuaria que eles foram desenvolvidos e implantados pelas mesmas organizações.

Se este for realmente o caso, então pode estar relacionado ao fato de que o código-fonte do LokiBot vazou na web há alguns meses. Isso ajudou especialistas em segurança que foram capazes de desenvolver algumas atenuações para ele.

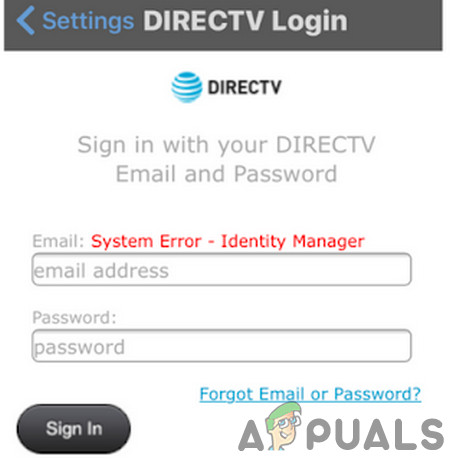

MysteryBot tem algumas características que realmente o distinguem de outros tipos de malware bancário do Android. Por exemplo, ele pode mostrar telas sobrepostas de maneira confiável que imitam as páginas de login de aplicativos legítimos. Os engenheiros do Google desenvolveram recursos de segurança que impediram o malware de exibir telas sobrepostas em dispositivos Android 7 e 8 de qualquer maneira consistente.

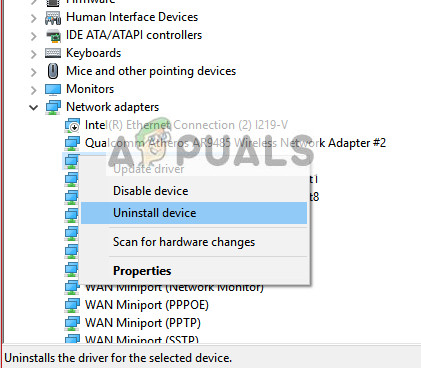

Como resultado, outras infecções de malware bancário mostraram as telas de sobreposição em momentos estranhos, pois não podiam dizer quando os usuários estavam olhando para os aplicativos em suas telas. MysteryBot abusa da permissão de acesso de uso que normalmente é projetada para mostrar estatísticas sobre um aplicativo. Ele vaza indiretamente detalhes sobre o aplicativo que está sendo exibido na frente da interface.

Não está claro qual a influência do MysteryBot nos dispositivos Lollipop e Marshmallow, o que deve ser interessante para pesquisas nas próximas semanas, já que esses dispositivos não têm necessariamente todas essas atualizações de segurança.

Visando mais de 100 aplicativos populares, incluindo muitos que estão fora do mundo do e-banking móvel, o MysteryBot pode ser capaz de coletar detalhes de login até mesmo de usuários comprometidos que realmente não usam tanto seus smartphones. Não parece estar em circulação, no entanto.

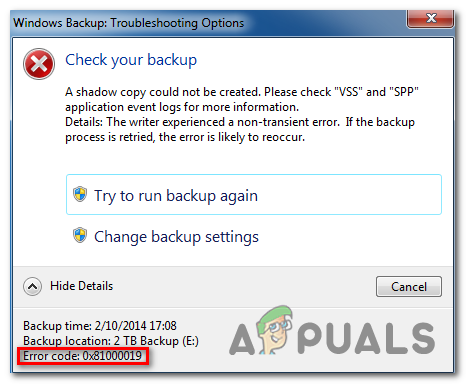

Além disso, sempre que os usuários pressionam uma tecla no teclado baseado em toque, o MysteryBot registra a localização do gesto de toque e tenta triangular a posição da tecla virtual digitada com base em suposições.

Embora isso esteja anos-luz à frente dos keyloggers Android anteriores baseados em captura de tela, os especialistas em segurança já estão trabalhando duro para desenvolver uma atenuação.

Tag Segurança Android