UFW na verdade significa Uncomplicated Firewall e não Ubuntu firewall como muitas pessoas acreditam. Este nome reflete o fato de que é surpreendentemente fácil de configurar. A maioria dos usuários só precisa definir literalmente três opções antes de estar relativamente seguro. Aqueles que desejam definir algumas opções de configuração avançada não terão que fazer muito além de editar um arquivo de texto. Embora os desenvolvedores do projeto Ubuntu tenham criado originalmente este software de firewall em particular, o ufw também está disponível em muitas outras distribuições. Usuários de Debian, Arch, Linux Mint, Lubuntu e Xubuntu provavelmente já o têm instalado.

O problema é que comparativamente poucos usuários o têm ativado. Embora os usuários não precisem mais trabalhar diretamente com o iptables, o Ubuntu força o ufw a deixar o estado desligado por padrão. Muitas implementações do Debian nem mesmo têm os pacotes instalados por padrão. A boa notícia é que qualquer pessoa com o mínimo de experiência em terminal pode fortalecer seu sistema.

Método 1: Ativando o UFW no prompt de comando

Suponha que você tenha o pacote ufw instalado antes de tentar instalá-lo separadamente. Execute esses comandos antes de mais nada. Se você encontrar algum erro no meio do caminho, poderá sempre voltar e instalar os pacotes ufw mais tarde sem nenhum problema.

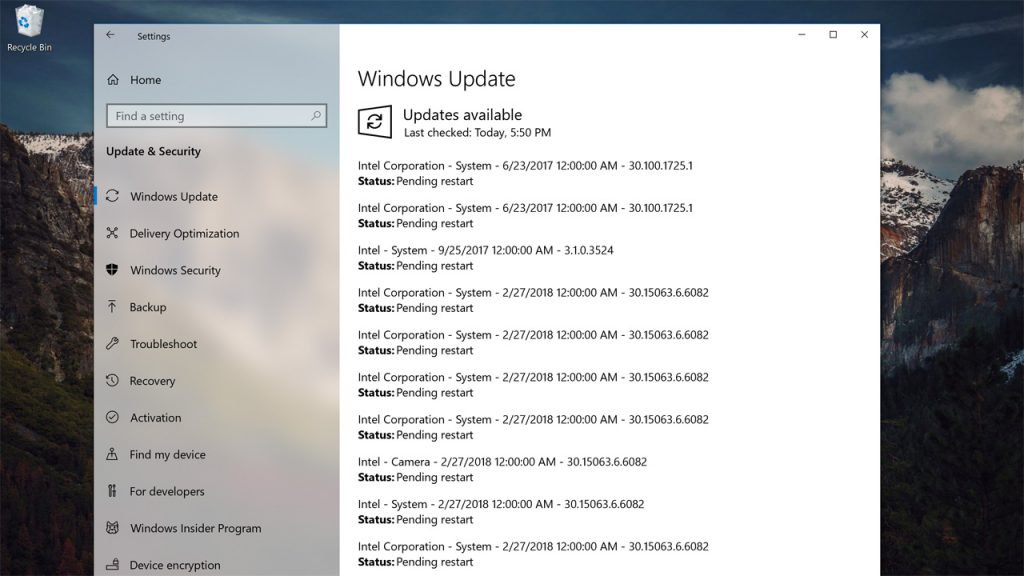

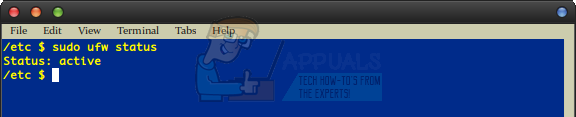

Se você estiver trabalhando com uma conta de usuário padrão, execute sudo ufw enable e digite sua senha de administrador, se solicitada. Você deve ser informado de que o ufw está habilitado e será executado automaticamente na inicialização. Corre sudo ufw status de qualquer maneira, apenas para ter certeza. Você deve receber uma única linha de saída que diz “Status: ativo” sem nada depois.

Por outro lado, você pode ter sido informado de que o ufw não está instalado. Os usuários de distribuições baseadas em apt como o Debian devem executar sudo apt-get install ufw . Você pode querer correr sudo apt-get update e depois sudo apt-get upgrade para ter certeza de que seus outros pacotes estão em ordem durante a instalação. Os usuários do Arch Linux precisarão executar sudo pacman -Syu se eles querem colocar seus pacotes em ordem e então sudo pacman -S ufw para instalar o ufw, mas todos os usuários poderão continuar normalmente depois disso. Siga as etapas acima e certifique-se de que sudo ufw enable retorna o mencionado “ Status: ativo ' linha.

Método 2: enviar ao UFW um conjunto básico de regras

As ferramentas de firewall usam um conjunto de regras para verificar se aceita um pacote enviado ao seu computador através de uma rede. Você quase certamente desejará executar estes dois comandos a seguir:

sudo ufw padrão permitir saída

sudo ufw padrão negar entrada

Isso garante que o ufw sempre permite que você envie tráfego de saída para o seu adaptador de rede, o que é importante se você fizer qualquer tipo de trabalho online. Naturalmente, você não deve considerar nenhuma solicitação de saída perigosa. Isso também proíbe que as solicitações recebidas causem qualquer dano, que é a configuração correta para quase todos os usuários domésticos e empresariais. Mesmo a maioria dos jogadores que jogam títulos FPS on-line intensivos não precisam de nada mais do que isso. A maioria das pessoas pode parar aqui, contanto que a execução de sudo ufw status ainda retorne uma mensagem de habilitado, mesmo depois de reiniciar a máquina. Não há muito mais no processo de configuração. Os usuários com qualquer tipo de ssh ou objetivos de rede avançados precisam seguir em frente.

Método 3: opções de configuração UFW avançada

A maioria dos usuários não precisará continuar lendo, mas essas regras podem ser úteis para alguns. Por exemplo, se você precisar permitir conexões tcp na porta comum 80, poderá executar:

sudo ufw allow 80 / tcp

Você também pode usar sudo ufw allow from ###. ##. ##. ## / ## com um endereço IP real e um número de sub-rede real após a barra. Lembre-se de que 80 é um número válido para esse uso se você precisar realizar uma rede nele. Usando algo como sudo ufw permitir http / tcp também é válido e pode ser necessário em uma situação de servidor, mas isso realmente começa a abrir uma lata de worms na medida em que permite diferentes tipos de conexões.

Uma das configurações mais populares é sudo ufw allow 22 , que abre a porta para conexões ssh. Em vez disso, alguns usuários expressam como sudo ufw permitir ssh , que funciona tão bem. Embora alguns guias possam instruir você a adicionar as duas linhas, isso é desnecessário na maioria dos casos e pode apenas contribuir para uma quantidade desnecessária de overhead no final.

Quando quiser remover uma de suas regras no futuro, você pode simplesmente executar sudo ufw delete seguido do nome da regra. Por exemplo, sudo ufw excluir permitir 80 / tcp desligaria um dos exemplos que fizemos acima.

Agora quando você corre sudo ufw status verbose você poderá ver uma tabela muito mais completa se tiver criado regras adicionais. Se você quiser desativar o firewall no futuro, pode executar sudo ufw disable, mas há muito poucas situações em que você precisa fazer isso.

Ocasionalmente, você pode descobrir que obtém 504 erros de tempo limite do gateway se estiver usando o ufw dessa forma para proteger um servidor. Alterar a ordem de algumas regras pode ajudar, se for o caso. As regras de permissão devem ser inseridas antes das regras de negação, já que o ufw sempre procura a primeira correspondência ao analisar sua lista por motivos de segurança. Excluir um par de regras e adicioná-las de volta digitando o sudo ufw padrão permitir linha primeiro deve resolver este problema. Você também pode querer excluir quaisquer linhas duplicadas por motivos de desempenho.

Corre sudo ufw detalhado e preste muita atenção na ordem em que estão as linhas DENY IN e ALLOW IN. Se você tiver algo em uma porta comum como 80 ou 22 que diz DENY IN seguido por Qualquer lugar no gráfico antes de outras referências a essas portas, então você pode estar tentando bloquear conexões antes que elas tenham a chance de passar. Reordená-los resolverá o problema. Colocar esses comandos na ordem correta em primeiro lugar ajudará a evitar problemas no futuro.

Os usuários do prompt root elevado não precisarão realmente usar sudo antes de cada comando. Se você tem recebido algum tipo de erro sobre isso, esse pode ser o seu problema. Verifique o final do seu prompt para ver se você tem um # ou $ antes do cursor. Os usuários de tcsh que têm apenas um% para um prompt devem executar whoami para ver com qual usuário eles estão operando.

Usuários regulares que executam sudo ufw status verbose mais do que provavelmente ainda receberá comparativamente pouco feedback após sua solicitação. Você provavelmente verá simplesmente a mesma linha de antes.

Isso ocorre porque esses usuários estão simplesmente trabalhando com muito poucas regras. Uma palavra de cautela pode ser importante em relação a essas regras, no entanto. Embora o comando ufw default adicionalmente permita que você use o parâmetro rejeitar, você pode facilmente bloquear sua própria estrutura de servidor privado ou fazer outras coisas estranhas. Se você precisa ter um sudo ufw permitir ssh ou outras linhas semelhantes em seu conjunto de regras, isso precisa vir antes de você aplicar as regras de rejeição ou negação padrão.

Embora existam algumas ferramentas gráficas como Gufw e o kmyfirewall baseado em Qt, é fácil configurar o ufw a partir da linha de comando para que você não precise delas. Se você precisar editar os arquivos de configuração diretamente, use o  comando para mover para o diretório apropriado e então usar sudo nanofw para editá-lo. Você também pode querer usar inicialmente mais ufw ou menos ufw para simplesmente ver o texto antes de fazer qualquer alteração.

comando para mover para o diretório apropriado e então usar sudo nanofw para editá-lo. Você também pode querer usar inicialmente mais ufw ou menos ufw para simplesmente ver o texto antes de fazer qualquer alteração.

Os desenvolvedores realmente reservaram um tempo para fornecer comentários apropriados para que você não se perdesse ao editá-los, embora você possa querer removê-los se sentir necessidade.

5 minutos lidos