Página de teste Reaperbugs.com

Uma vulnerabilidade particular no atual navegador Firefox foi desvendada pelo pesquisador de segurança e basicamente o criador desse bug, Sabri Haddouche em sua postagem no blog. Ele apontou para um bug que traz o navegador e também o sistema operacional, possivelmente com uma falha de ataque de ‘Reap Firefox’. Esta vulnerabilidade afeta as versões do Firefox que funcionam no Linux, macOS e Windows.

Em um tweet, ele apontou para todos os fatos sobre essa nova descoberta.

Depois de #Mailsploit , liberando #BrowserReaper assim você pode matar seu navegador.

Mais Informações: https://t.co/9Ls3AKps72

- sh (@pwnsdx) 23 de setembro de 2018

Em reaperbugs.com , Haddouce forneceu um teste para vários navegadores, incluindo REAP Chrome, REAP Safari, REAP Firefox. Ao clicar no ícone REAP do Firefox no Firefox, uma caixa de diálogo com um aviso aparece. Se o usuário confirmou, o navegador Firefox congelaria imediatamente depois. No Windows 7 SP1, não era possível cancelar a caixa de diálogo simplesmente pressionando o botão Fechar ou mesmo através do Gerenciador de Tarefas devido à quantidade de memória solicitada. O sistema permaneceu ocupado e só poderia ser desligado pressionando o botão por um longo período de tempo.

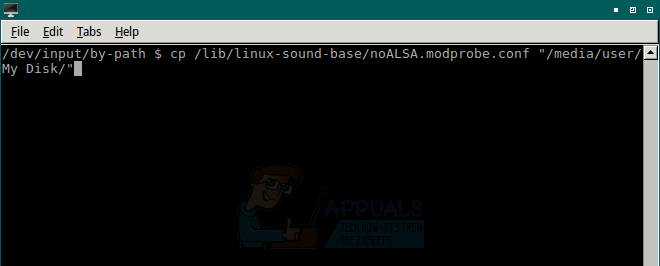

Como funciona o bug

Borncity.com deu um treino detalhado de como esse bug realmente funciona. O canal IPC é inundado como resultado deste ataque para a comunicação entre processos entre o processo principal do navegador Firefox e um subprocesso. Consequentemente, isso faz com que o navegador fique em um estado congelado e, por fim, leva ao seu travamento. Isso foi relatado por Haddouche também. Em uma entrevista para BleepingComputer ele comentou, “O que acontece é que geramos um arquivo (um blob) que contém um nome de arquivo extremamente longo e pedimos ao usuário para baixá-lo a cada 1ms, pois isso inunda o canal IPC entre o filho e o processo principal, tornando o navegador no muito menos congelar. ”

Mais especificamente, é gerado um arquivo que contém um nome de arquivo razoavelmente longo. Ele solicita que o processo do usuário baixe esse arquivo a cada minuto. Isso naturalmente inunda o canal IPC entre o processo principal e o processo filho. No final, ele congela o navegador. Caso um usuário tenda a visitar uma página que usa este ataque com a versão desktop do Firefox, o navegador irá parar de responder. O usuário pode receber a seguinte mensagem: O Firefox parou de responder ou algo semelhante. Na pior das hipóteses, o navegador pode travar completamente e, se necessário, até mesmo arrastar o sistema operacional. Tudo pode funcionar, mas provavelmente apenas no caso de o Javascript ter sido ativado.

Atualmente, o ataque está afetando os usuários do Firefox Beta, Firefox Quantum e Firefox Nightly. No entanto, esse ataque não afetará os usuários do navegador móvel Firefox. Haddouche também forneceu BleepingComputer com uma solução possível a esse bug que implica que o Firefox exige que os sites sejam impedidos de baixar vários arquivos sem permissão ao mesmo tempo.

Tag Raposa de fogo