Adobe acrobat reader. Defkey

Um ID de vulnerabilidade de corrupção de memória fora dos limites de alto risco 121244 etiquetado CVE-2018-5070 foi descoberto no software Acrobat Reader da Adobe. A vulnerabilidade parece afetar as seguintes três versões do software: 2015.006.30418 e anteriores, 2017.011.30080 e anteriores e 2018.011.20040 e anteriores. O potencial de exploração foi compartilhado com a equipe de segurança da Adobe em 10 de julho de 2018 e, desde então, apenas recentemente a Adobe lançou um boletim de divulgação que sugere mitigação com uma atualização de patch para resolver a ameaça representada por esta vulnerabilidade.

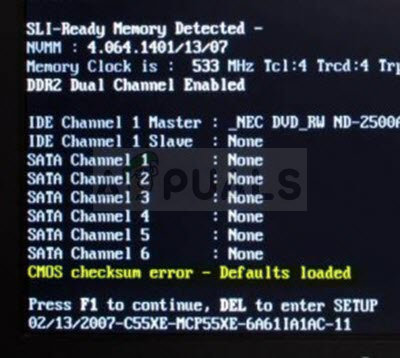

Esta vulnerabilidade de acesso à memória fora dos limites é classificada como crítica em gravidade, avaliada como uma pontuação de base 6 em relação ao padrão CVSS. Ele afeta o software em todas as versões dos sistemas operacionais Windows, Linux e MacOS, desde que a versão do Adobe Acrobat Reader seja uma das três gerações listadas acima. O princípio da exploração é o mesmo de um caso semelhante na vulnerabilidade fora dos limites do Adobe Flash Player também descoberta recentemente. A vulnerabilidade é exposta quando um arquivo malicioso é aberto no contexto do software Adobe Acrobat. O arquivo é então capaz de corromper a memória do software ou executar comandos maliciosos remotamente que podem comprometer a privacidade e a segurança do usuário por meio do código malicioso que ele carrega.

Os hackers que exploram essa vulnerabilidade são capazes de executar comandos não autorizados ou modificar a memória como um estouro de buffer padrão. Simplesmente modificando um ponteiro, o hacker pode redirecionar uma função para executar o código malicioso pretendido. O código pode realizar ações que vão desde roubar informações pessoais, conteúdo ou executar outros comandos arbitrários no contexto dos direitos do usuário até sobrescrever dados de segurança para o aplicativo e comprometer o software. A autenticação não é necessária para que o hacker faça isso. Enquanto o hacker explora esta vulnerabilidade, ele irá disparar o erro de gravação de memória fora dos limites ao executar o código malicioso sob a autorização do usuário conforme pretendido. O impacto negativo deste tipo de exploração está dentro do escopo de integridade, confidencialidade e disponibilidade.

Mais detalhes técnicos sobre o assunto não foram divulgados, mas uma mitigação guia foi publicado no boletim de segurança da empresa que sugeria que os usuários atualizassem para as versões 2015.006.30434, 2017.011.30096 ou 2018.011.20055.

![[CORREÇÃO] Erro de atualização do Dark Souls 0x80072751](https://jf-balio.pt/img/how-tos/47/dark-souls-update-error-0x80072751.png)