Live Nation Entertainment

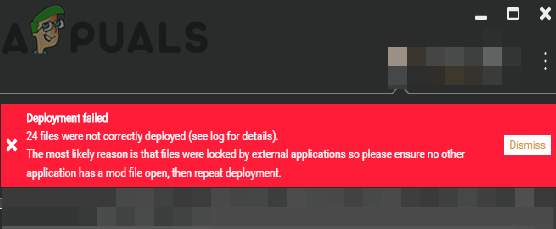

A Ticketmaster recentemente teve que corrigir uma violação relativamente séria que pode levar ao vazamento de milhares de credenciais de cartão de crédito de clientes. Eles têm trabalhado muito para corrigir o problema, mas um indivíduo acha que resolveu o que motivou os ataques em primeiro lugar.

Kevin Beaumont, um dos principais pesquisadores de segurança digital do Reino Unido, acredita que sabe qual era o vetor de ataque. A Inbenta forneceu um bot de chat para webmasters que funciona chamando um arquivo JavaScript do servidor remoto da própria Inbenta.

Uma única linha de HTML foi empregada para chamar essa parte específica de JavaScript. Beaumont opinou que a Inbent forneceu à Ticketmaster uma única linha de JavaScript que eles podem ter usado em sua página de pagamento sem notificar os técnicos da Inbenta. Como o código estava agora no site de processamento de pagamentos da Ticketmaster, ele foi colocado de forma funcional em meio a todas as transações de cartão de crédito que passam pelo site.

O código JavaScript poderia então, de acordo com a teoria de Beaumont, ser executado no navegador de um cliente a partir da mesma página em que as informações do cartão de crédito estavam. Alguém deve ter alterado o código e dado a ele autoridade para fazer algo malicioso quando o fez.

Sua pesquisa também parece indicar que as ferramentas anti-malware estavam fazendo seu trabalho. Algum software de segurança foi capaz de começar a sinalizar o script vários meses antes dos agentes da Ticketmaster anunciarem a ocorrência da violação. O próprio arquivo JavaScript aparentemente foi carregado para algumas ferramentas de inteligência de ameaças, o que é mais do que provável que eles conseguiram detectar a violação a tempo.

Outros especialistas expressaram preocupação com as dependências da biblioteca JavaScript e como isso se relaciona a esse tipo de violação. Tornou-se comum para os programadores usar repositórios git para resolver problemas de dependência de terceiros, a fim de usar certos frameworks JavaScript que tornam seus trabalhos mais fáceis.

Embora este seja um método eficiente de reutilização de código, existe o risco de que algumas dessas dependências possam conter algo malicioso. Muitos desses repositórios são ocasionalmente vítimas de crackers que também os utilizam indevidamente, o que significa que eles podem ser traduzidos em locais adicionais para que códigos não auditados encontrem um caminho para bases legítimas.

Como resultado, alguns estão expressando o desejo de mais atenção aos procedimentos de auditoria de código rigorosos, a fim de reduzir o risco desse tipo de problema.

Tag segurança na web