Telegrama

WhatsApp e Telegram possuem criptografia ponta a ponta. No entanto, a última exploração descoberta pela empresa de segurança cibernética Symantec concede acesso a mídia pessoal, privada e confidencial. A vulnerabilidade de segurança mais recente expõe todos os tipos de conteúdo que são enviados e recebidos nessas duas plataformas populares de mensagens instantâneas. A falha é particularmente preocupante porque o WhatsApp, que é propriedade do Facebook, e o Telegram continuam a acumular milhões de usuários diários. Além disso, a falha depende de uma arquitetura de processamento inerente para as técnicas de recepção e armazenamento de mídia.

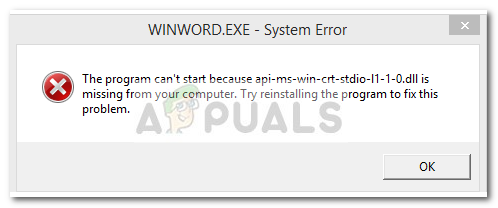

A empresa de segurança cibernética Symantec tem a prova de um novo exploit que pode expor arquivos de mídia WhatsApp e Telegram. A empresa tem se referido à falha de segurança como Media File Jacking. A exploração continua sem correção. Embora o hack não seja fácil de implantar, ele tem a capacidade de expor todas as mídias trocadas no WhatsApp e no Telegram. Em palavras simples, nenhum dado, seja ele fotos pessoais ou documentos corporativos, está seguro. Usando o exploit, os hackers podem não apenas acessar todo o conteúdo de mídia, mas também potencialmente manipulá-lo. Nem é preciso acrescentar que isso representa um sério risco de segurança para os usuários das duas plataformas de mensagens instantâneas mais populares, dependentes da Internet. O que torna a exploração ainda mais ameaçadora é a forte percepção entre os usuários sobre os mecanismos de segurança, como criptografia ponta a ponta, que supostamente tornam essa nova geração de aplicativos de mensagens instantâneas imunes aos riscos de privacidade.

Qual é o conteúdo de usuário ameaçador de exploração do WhatsApp e do Telegram e como isso funciona?

A Symantec está chamando o mais recente exploit que potencialmente expõe o conteúdo de mídia do WhatsApp e Telegram, ‘Media File Jacking’. Essencialmente, o hack se baseia em um processo bastante antigo e inerente que lida com a mídia recebida pelos aplicativos. O processo não é apenas responsável por receber a mídia, mas também por gravá-la na memória flash removível dos dispositivos nos quais o WhatsApp ou Telegram está instalado.

A exploração depende do lapso de tempo entre o momento em que os arquivos de mídia recebidos por meio dos aplicativos são gravados em um disco e quando são carregados na interface de usuário de bate-papo do aplicativo. Em outras palavras, existem três processos diferentes que ocorrem. O primeiro processo recebe a mídia, o segundo armazena a mesma e o terceiro carrega a mídia na plataforma de chat de mensagens instantâneas para consumo. Embora todos esses processos aconteçam muito rapidamente, eles acontecem sequencialmente, e a exploração essencialmente intervém, interrompe e executa-se entre eles. Portanto, a mídia exibida nas plataformas de bate-papo pode não ser autêntica se interceptada pelo exploit ‘Media File Jacking’.

Se a falha de segurança for explorada corretamente, um invasor remoto mal-intencionado pode fazer mau uso das informações confidenciais contidas na mídia. No entanto, o que é ainda mais preocupante é que o invasor também pode manipular as informações. Os pesquisadores de segurança indicam que os hackers podem acessar e adulterar mídias como fotos e vídeos pessoais, documentos corporativos, faturas e memos de voz. Este cenário é exponencialmente perigoso devido à confiança que foi estabelecida entre os dois usuários interagindo no WhatsApp e no Telegram. Em outras palavras, os invasores podem facilmente tirar vantagem das relações de confiança entre um remetente e um destinatário ao usar esses aplicativos. Esses parâmetros sociais podem ser facilmente explorados para ganho pessoal, vingança ou simplesmente para causar estragos.

Como os usuários do WhatsApp e do Telegram podem se proteger do novo exploit de segurança de ‘Media File Jacking’?

A Symantec mencionou alguns cenários em que o exploit ‘Media File Jacking’ pode ser usado, relatou Venture Beat .

- Manipulação de imagem: um aplicativo aparentemente inocente, mas na verdade malicioso, baixado por um usuário pode manipular fotos pessoais em tempo quase real e sem que a vítima saiba.

- Manipulação de pagamento: um agente malicioso pode manipular uma fatura enviada por um fornecedor a um cliente, para enganar o cliente e fazer com que ele faça um pagamento para uma conta ilegítima.

- Falsificação de mensagem de áudio: usando a reconstrução de voz por meio de tecnologia de aprendizado profundo, um invasor pode alterar uma mensagem de áudio para ganho pessoal ou causar estragos.

- Notícias falsas: No Telegram, os administradores usam o conceito de “canais” para transmitir mensagens a um número ilimitado de assinantes que consomem o conteúdo publicado. Um invasor pode alterar os arquivos de mídia que aparecem em um feed de canal confiável em tempo real para comunicar falsidades

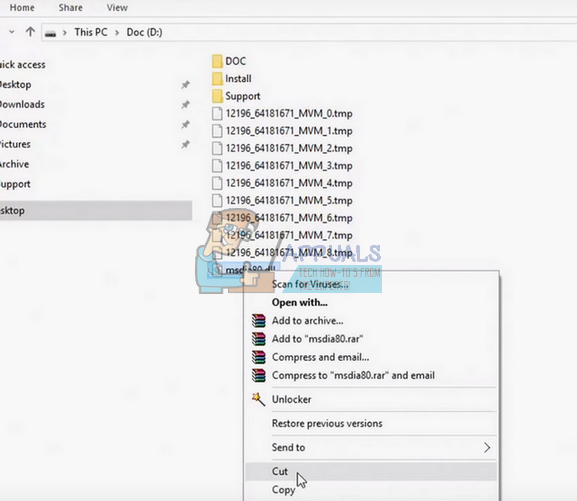

A empresa de segurança cibernética indicou que os usuários do WhatsApp e do Telegram podem reduzir o risco representado pelo Media File Jacking desativando o recurso que salva os arquivos de mídia em armazenamento externo. Em outras palavras, os usuários não devem conceder permissão a esses aplicativos para salvar a mídia baixada em cartões micro SD removíveis. Os aplicativos devem se restringir a salvar dados na memória interna dos dispositivos nos quais esses aplicativos de mensagens instantâneas estão instalados. Os pesquisadores da Symantec, Yair Amit e Alon Gat, que fazem parte da equipe da Modern OS Security da Symantec, escreveram um artigo sobre o mesmo e mencionam algumas outras técnicas que os hackers estão usando. Eles também mencionaram alguns técnicas adicionais para proteção de dados para usuários do WhatsApp e Telegram.

Symantec Mobile Threat: invasores podem manipular seus arquivos de mídia do WhatsApp e do Telegram https://t.co/tgESrb20nG pic.twitter.com/f2JvvCfvXt

- Joerg (@joerg_jhs) 15 de julho de 2019

A Symantec alerta a equipe do WhatsApp e do Telegram sobre a nova exploração de segurança que expõe a mídia dos usuários a hackers:

A Symantec credenciou seus mecanismos de detecção de malware para detectar aplicativos que exploram a vulnerabilidade descrita. Indicou que foi esta plataforma que primeiro detectou alguma atividade suspeita em relação ao gerenciamento de mídia no WhatsApp e no Telegram. A propósito, os mecanismos de detecção de malware da Symantec capacitam o Symantec Endpoint Protection Mobile (SEP Mobile) e o Norton Mobile Security.

A empresa de segurança cibernética confirmou que já alertou o Telegram e o Facebook / WhatsApp sobre a vulnerabilidade do Media File Jacking. Portanto, é muito provável que as respectivas empresas possam implantar rapidamente patches ou atualizações para proteger seus usuários contra esse novo exploit. No entanto, por enquanto, os usuários são recomendados a restringir os aplicativos de armazenar mídia recebida no armazenamento interno de seus smartphones.

O WhatsApp e o Telegram do Facebook são de longe duas das plataformas de mensagens instantâneas mais populares da atualidade. Coletivamente, as duas plataformas comandam uma base de usuários altamente impressionante e impressionante de 1,5 bilhão de usuários. A maioria do WhatsApp e do Telegram confia em seus aplicativos para proteger a integridade da identidade do remetente e do próprio conteúdo da mensagem. Essas plataformas há muito mudaram para a criptografia ponta a ponta, que promete que nenhum intermediário pode descobrir as informações que estão sendo trocadas.

Tag Facebook telegrama Whatsapp

![[CORREÇÃO] OneNote sempre falha no iPad](https://jf-balio.pt/img/how-tos/32/onenote-keeps-crashing-ipad.jpg)