Ilustração de criptografia

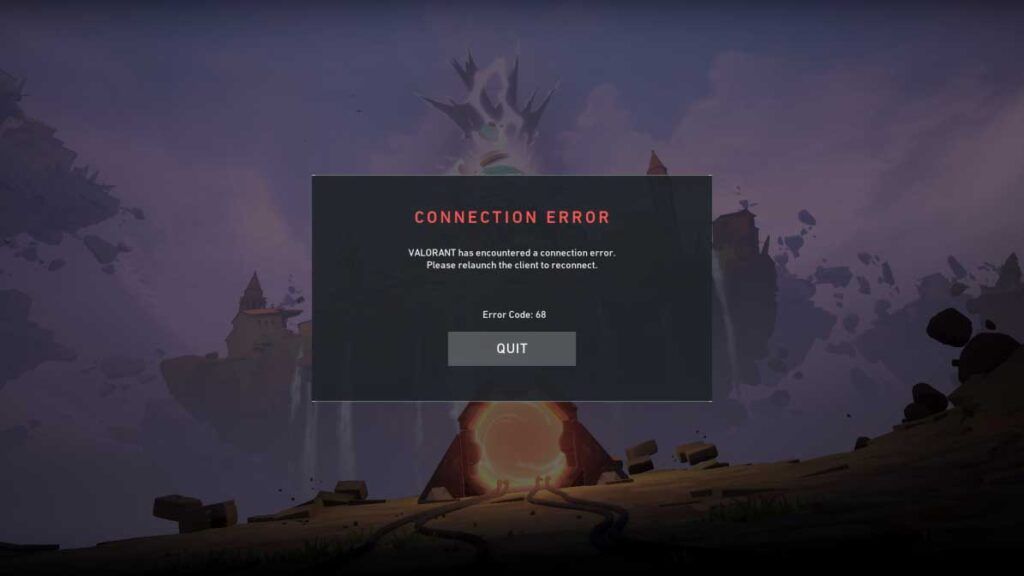

Além de conduzir ciberespionagem, frações de grandes grupos de hackers patrocinados pelo estado parecem estar envolvidas na execução de ciberataques com motivação financeira. Esses crimes cibernéticos parecem ter como alvo alguns segmentos específicos, mas o mais afetado é a indústria cada vez maior de videogames online. Os indivíduos são supostamente parte de um grupo maior de operações de espionagem cibernética chinesa patrocinadas pelo estado, que poderiam estar implantando o conjunto de ferramentas e habilidades para obter algum lucro ao longo do caminho, descobriram pesquisadores. Os atos de crime cibernético com ganho monetário como objetivo principal estão aumentando constantemente à medida que os jogadores mudam cada vez mais os jogos para a nuvem e servidores remotos.

Pesquisadores em FireEye elaboraram um relatório abrangente sobre o APT41, um prolífico grupo chinês de ameaças cibernéticas que realiza atividades de espionagem patrocinadas pelo Estado. Acredita-se fortemente que o grupo seja patrocinado ou apoiado pela administração chinesa. Os pesquisadores afirmam que o grupo APT41 tem conduzido ataques persistentes a empresas que escondem segredos comerciais. No entanto, ao lado da realização de missões de espionagem cibernética, os membros do grupo também executam operações com motivação financeira. Os pesquisadores observaram que alguns dos membros estavam usando malware que geralmente era reservado para campanhas de espionagem.

O Chinese Cyber-Espionage Group APT41 também conduz ataques cibernéticos com motivação financeira:

Grupos de hackers patrocinados pelo estado ou atores de ameaças persistentes normalmente não estão envolvidos na realização de operações financeiramente benéficas. Esses grupos fazem uso de “ Explorações de dia zero ”Para distribuir malware ou baixar várias cargas nos servidores seguros de empresas internacionais. Esses exploits são geralmente muito caro na Dark Web , mas os hackers raramente os obtêm de corretores de exploit para roubar moeda digital.

No entanto, o grupo APT41 parece ter se entregado ao roubo digital, além de realizar espionagem cibernética. Os assaltos digitais parecem ser conduzidos puramente para ganhos pessoais. No entanto, os membros parecem estar usando malware e outros softwares maliciosos que não foram projetados para atingir os usuários gerais da Internet. Simplificando, os hackers estão usando malware não público, normalmente reservado para campanhas de espionagem. o relatório exaustivo da FireEye abrange “a atividade histórica e contínua atribuída ao APT41, a evolução das táticas, técnicas e procedimentos (TTPs) do grupo, informações sobre os atores individuais, uma visão geral de seu conjunto de ferramentas de malware e como esses identificadores se sobrepõem a outros operadores de espionagem chineses conhecidos. ”

Hoje estamos lançando um relatório sobre # APT41 , um prolífico grupo chinês de ameaças cibernéticas que realiza atividades de espionagem patrocinadas pelo estado em paralelo com operações com motivação financeira.

Visite-nos em #BHUSA para aprender mais com nosso #threatintel especialistas.

>> Leia mais: https://t.co/ub4P9b1XHe pic.twitter.com/yXpK8ve0xm

- FireEye (@FireEye) 7 de agosto de 2019

Tradicionalmente, os hackers que vão atrás de cofres digitais para roubar dinheiro têm como alvo cerca de 15 segmentos importantes da indústria. Entre eles, os mais lucrativos são saúde digital, patentes e outras tecnologias de alta tecnologia, telecomunicações e até mesmo ensino superior. No entanto, a explosão da indústria de videogames online agora também é um alvo atraente. Na verdade, o relatório indica que os membros do grupo APT41 podem ter começado a visar a indústria de jogos após 2014. A missão principal do grupo, no entanto, continua sendo a espionagem cibernética. Aparentemente, eles estão ajudando a China a acelerar sua missão ‘Made in China 2025’. Em outras palavras, alguns dos grupos de ameaças persistentes que parecem se originar da China estão geralmente trabalhando em direção aos planos de desenvolvimento econômico de cinco anos da China. Simplificando, eles parecem estar ajudando as ambições do país. A Chine deixou bem claro que o país deseja que sua força de trabalho nacional altamente industrializada e empresas comecem a produzir produtos e serviços de maior valor.

Como o grupo APT41 ataca a indústria de videogames online?

O grupo APT41 parece particularmente interessado em ir atrás de empresas que estão no ensino superior, serviços de viagens e segmento de notícias / mídia. O grupo também parece estar rastreando indivíduos de alto perfil e tenta acessar sua rede de comunicações. No passado, o grupo tentou obter acesso não autorizado aos sistemas de reserva de um hotel em uma aparente tentativa de proteger as instalações.

No entanto, além das atividades patrocinadas pelo estado acima mencionadas, alguns dos membros do grupo APT41 estão indo atrás da indústria de videogames para obter ganhos financeiros pessoais. Os hackers estão atrás de moedas virtuais e, depois de observar outros grupos semelhantes, o APT41 também tentou implantar ransomware .

Grito especial para @MrDanPerez e o resto de nossa equipe de perseguição do adversário por seus anos de trabalho em # APT41 . Muitos dos nomes de malware listados abaixo foram inventados por nossa equipe - e totalmente revertidos por @williballenthin e outros membros de #FLARE https://t.co/jvlg1VMQQm

- BarryV (@BarryV) 7 de agosto de 2019

Surpreendentemente, o grupo tenta obter acesso a ambientes de produção de jogos de back-end. O grupo então rouba o código-fonte, bem como os certificados digitais que são usados para assinar malware. O APT41 é conhecido por usar seu acesso a ambientes de produção para injetar código malicioso em arquivos legítimos. Vítimas desavisadas, que incluem outras organizações, baixam esses arquivos contaminados por canais aparentemente legítimos. Como os arquivos e certificados são assinados, os aplicativos são instalados com êxito.

O que é ainda mais preocupante é o fato de que o grupo pode supostamente mover-se sem ser detectado nas redes direcionadas, incluindo pivô entre os sistemas Windows e Linux . Além disso, o APT41 limita a implantação de malware de acompanhamento para sistemas específicos de vítimas por correspondência com identificadores de sistema individuais . Simplificando, o grupo vai atrás de usuários selecionados, possivelmente com uma grande quantidade de moeda digital. Acredita-se que o APT41 tenha 46 tipos diferentes de malware, que incluem backdoors, ladrões de credenciais, keyloggers e vários rootkits.

Tag Cíber segurança

![[CORRIGIDO] ‘Algo deu errado. Tente reabrir as configurações mais tarde no Windows 10 Update](https://jf-balio.pt/img/how-tos/32/something-went-wrong.png)

![[FIX] Barra branca cobrindo a parte superior do Windows Explorer](https://jf-balio.pt/img/how-tos/17/white-bar-covering-top-portion-windows-explorer.jpg)

![[FIX] Cliente Runescape sofreu um erro](https://jf-balio.pt/img/how-tos/52/runescape-client-suffered-from-an-error.png)