O WhatsApp lançou um serviço de verificação de dois fatores para seus bilhões de usuários em 2017. Com esse método de autenticação, a empresa pretendia adicionar um nível extra de segurança ao aplicativo de mensagens.

Em outras palavras, sempre que precisar configurar o WhatsApp em um novo telefone, você receberá uma senha de uso único para fins de verificação. Portanto, o OTP enviado em seu número registrado garante que outras pessoas não possam acessar sua conta do WhatsApp de nenhuma forma.

WhatsApp sempre foi criticado por bugs e vulnerabilidades em seu serviço de mensagens. De acordo com o relatório WABetaInfo, alguém encontrou uma nova vulnerabilidade nas versões Android e iOS do WhatsApp. O usuário descobriu que a senha de autenticação de dois fatores estava armazenada em um arquivo de texto simples.

Como o arquivo é salvo apenas na caixa de proteção, ele não pode ser acessado por outros aplicativos de terceiros. Além disso, o arquivo também não é armazenado nos backups regulares do WhatsApp.

Um usuário descobriu recentemente que o WhatsApp armazena a senha 2FA em texto simples em um arquivo em sua sandbox.

Estando na sandbox, nenhum outro aplicativo pode ler esse arquivo, mas há alguns casos (em particular o segundo) que devem forçar a criptografia do código 2FA. https://t.co/nmrNSGkKSU

- WABetaInfo (@WABetaInfo) 22 de março de 2020

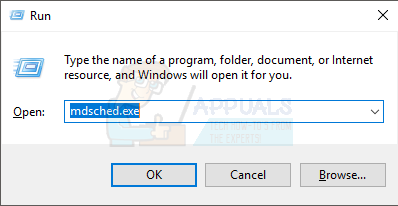

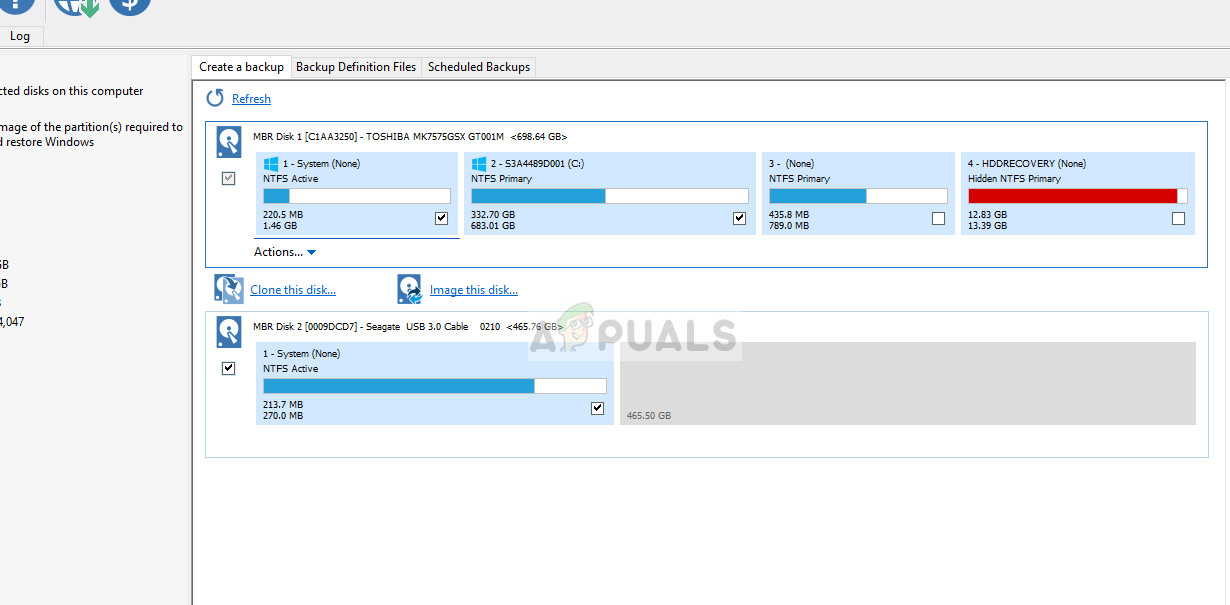

Veja como o WhatsApp mantém a senha de autenticação de dois fatores em um arquivo de texto simples. Você pode ver que os arquivos são armazenados em um contêiner privado.

https://twitter.com/pancakeufo/status/1241657160561504256

A vulnerabilidade também existe em dispositivos Android

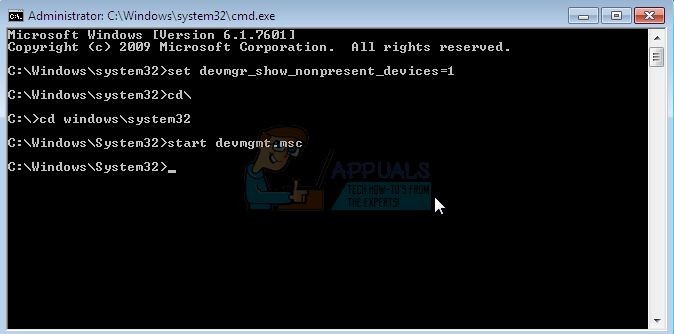

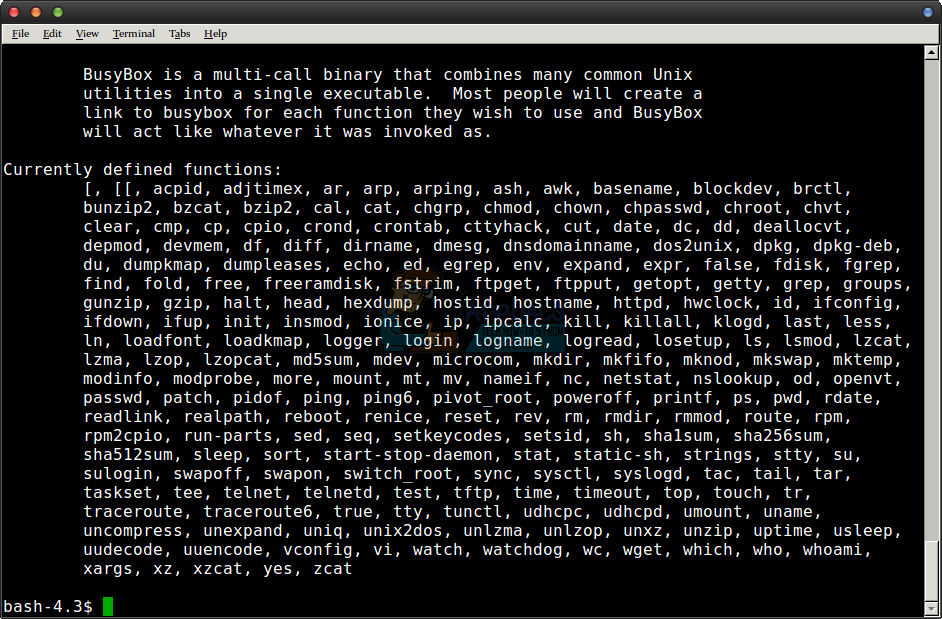

Por outro lado, o arquivo de texto da senha também é visível em dispositivos Android com acesso root. Portanto, isso significa que outros aplicativos com permissões de root podem acessar o arquivo para lê-lo.

O mesmo está acontecendo no WhatsApp para Android, o código 2FA é salvo em texto simples em um arquivo que não pode ser acessado por outros aplicativos, mas é visível em dispositivos Android com root. Isso significa que, se o seu dispositivo tiver acesso root e outro aplicativo tiver permissões de root, ele poderá ler o código. https://t.co/hTMCy6XoN7

- WABetaInfo (@WABetaInfo) 22 de março de 2020

Um usuário do Android postou uma captura de tela explicando que qualquer pessoa pode acessar o arquivo de texto criptografado.

Caramba. O WhatsApp no Android os salva, mas para /data/data/app/com.whatsapp/shared_prefs/com.whatsapp_preferences.xml pic.twitter.com/HcXhUtqT0D

- idkwhatusernameuse (@idkwuu) 22 de março de 2020

Vale ressaltar que aplicativos de terceiros ou invasores não podem simplesmente usar o código 2FA para acessar sua conta do WhatsApp. Um código PIN de seis dígitos enviado ao seu número de telefone registrado também é necessário. Portanto, os usuários não devem se preocupar em serem hackeados.

De acordo com a WABetaInfo, considerando o fato de que algumas versões do iOS podem ter certas vulnerabilidades, a empresa não deve deixar o arquivo sem criptografia. Portanto, o WhatsApp deve corrigir o exploit para que o aplicativo armazene a senha em um texto criptografado.

Tag Whatsapp