AMD Radeon

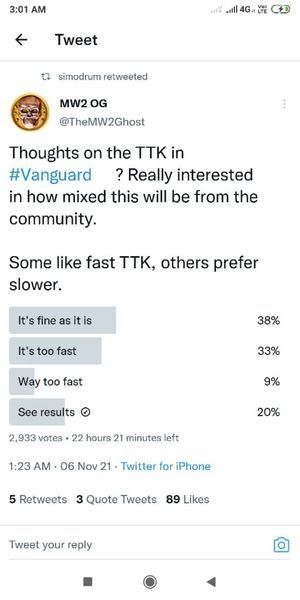

Os drivers de placas gráficas AMD ATI Radeon continham várias vulnerabilidades de segurança, relatou a equipe de segurança e proteção digital da Cisco. Os engenheiros da Cisco Talos provaram como os invasores podem manipular os drivers AMD ATI mais recentes para executar remotamente código arbitrário e até mesmo executar um ataque DDoS.

Os engenheiros de segurança da Talos, braço de segurança, proteção e análise de ameaças online da Cisco, relataram que a série 'Radeon' de drivers gráficos da AMD continha várias vulnerabilidades. As vulnerabilidades variam de classificação severa a crítica. Eles permitiram que os invasores lançassem várias formas de ataque às vítimas. Com base no informações no relatório divulgado pela Cisco Talos , parece que os setores corporativo e profissional podem ter sido o principal alvo de invasores em potencial. Nem a AMD nem a Cisco confirmaram quaisquer casos de exploração bem-sucedida das falhas de segurança nos drivers AMD Radeon Graphics. Ainda assim, é altamente recomendável que os usuários da placa de vídeo AMD baixem imediatamente os drivers atualizados e corrigidos.

Cisco Talos identifica quatro vulnerabilidades de segurança em drivers de placas gráficas AMD ATI Radeon com classificação de gravidade variável:

O Cisco Talos revelou um total de quatro falhas de segurança. As vulnerabilidades foram rastreadas como CVE-2019-5124 , CVE-2019-5147 , e CVE-2019-5146 . Alguns relatórios indicam que o valor básico de “CVSS 3.0” é “9.0” no máximo. Outros relatórios afirmam que as falhas de segurança foram marcadas com uma pontuação CVSS de 8,6. Isso significa essencialmente que os bugs de segurança eram bastante graves e precisavam de atenção imediata da AMD.

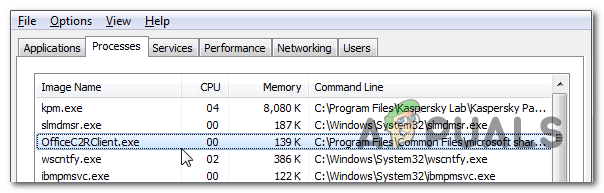

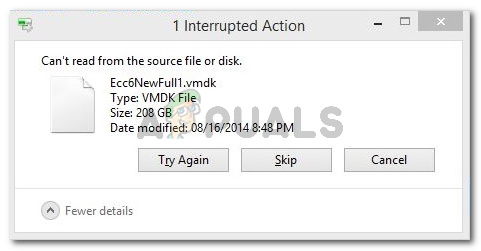

Para acionar essas falhas de segurança fora dos limites, um invasor precisava criar e implantar um sombreador de pixel malformado e especialmente criado. As vítimas precisavam apenas abrir o arquivo de sombreador especialmente criado no sistema operacional convidado VMware Workstation 15 para o ataque começar. Em outras palavras, o ataque poderia ser disparado de dentro do modo de usuário convidado do VMware “para causar uma leitura fora dos limites no processo VMWare-vmx.exe no host ou, teoricamente, por meio do WEBGL (site remoto)”.

É interessante notar que todos os bugs de segurança nos drivers AMD ATI Radeon Graphics impactaram o driver AMD ATIDXX64.DLL. De acordo com os engenheiros de segurança, havia três bugs out-of-bounds e um tipo de problema de confusão. Os pesquisadores da Cisco testaram e confirmaram essas vulnerabilidades em AMD ATIDXX64.DLL, versão 26.20.13025.10004, rodando em placas gráficas Radeon RX 550/550 Series, em VMware Workstation 15 com Windows 10 x64 como VM convidado. A quarta vulnerabilidade afeta o driver AMD ATIDXX64.DLL, versões 26.20.13031.10003, 26.20.13031.15006 e 26.20.13031.18002. No entanto, a mesma série de placas gráficas e plataforma eram vulneráveis.

A AMD corrigiu as quatro vulnerabilidades de segurança em conjunto com o VMWare:

Após a descoberta das quatro falhas de segurança nos drivers gráficos AMD ATI Radeon, os engenheiros da Cisco Talos alertaram a empresa sobre o mesmo. Segundo a Cisco, a AMD foi informada no mês de outubro, e esta tomou providências imediatas para sanar as falhas de segurança.

O Cisco Talos acrescentou ainda que a combinação dos drivers AMD Radeon para “VMware Workstation” v15.5.1 e v20.1.1 resolveu o problema. AMD ainda não atualizou seu Página de Segurança com as informações. Desnecessário acrescentar que é preocupante que tal atualização não tenha sido lançada publicamente pela AMD depois que ela tomou uma ação corretiva para tapar as brechas de segurança. Essas questões podem ter impactado os setores corporativo e profissional.

Tag amd